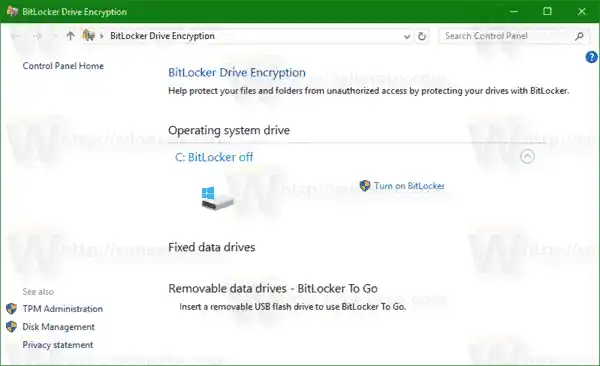

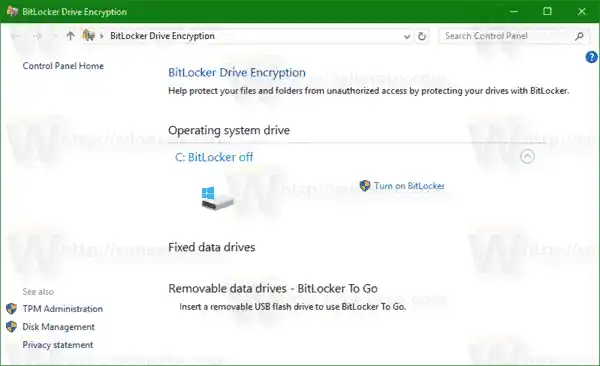

BitLocker a été introduit pour la première fois dans Windows Vista et existe toujours dans Windows 10. Il a été implémenté exclusivement pour Windows et n'a aucun support officiel dans les systèmes d'exploitation alternatifs. BitLocker peut utiliser le module de plateforme sécurisée (TPM) de votre PC pour stocker ses clés de chiffrement secrètes. Dans les versions modernes de Windows telles que Windows 8.1 et Windows 10, BitLocker prend en charge le chiffrement accéléré par le matériel si certaines exigences sont remplies (le lecteur doit le prendre en charge, le démarrage sécurisé doit être activé et de nombreuses autres exigences). Sans chiffrement matériel, BitLocker passe au chiffrement logiciel, ce qui entraîne une baisse des performances de votre disque. BitLocker dans Windows 10 prend en charge un certain nombre de méthodes de chiffrement et prend en charge la modification de la force de chiffrement.

Remarque : Sous Windows 10, BitLocker Drive Encryption est uniquement disponible dans les éditions Pro, Enterprise et Education. BitLocker peut chiffrer le lecteur système (le lecteur sur lequel Windows est installé), les disques durs internes ou même un fichier VHD. méthode de cryptage pour BitLocker .

Voici deux manières de connaître l’état de protection de BitLocker Drive.

Contenu cacher Pour vérifier l'état du chiffrement de lecteur BitLocker dans Windows 10, Vérifier l'état du chiffrement de lecteur BitLocker à l'aide de PowerShellPour vérifier l'état du chiffrement de lecteur BitLocker dans Windows 10,

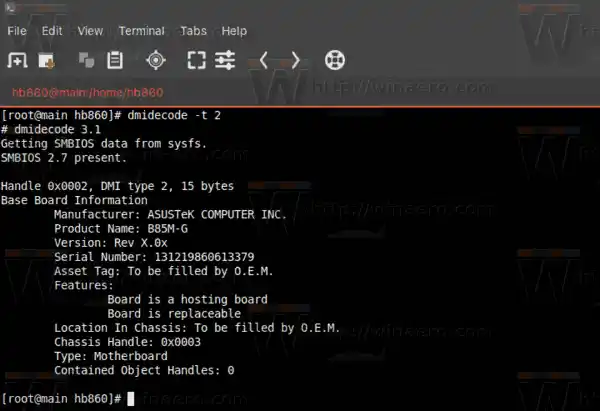

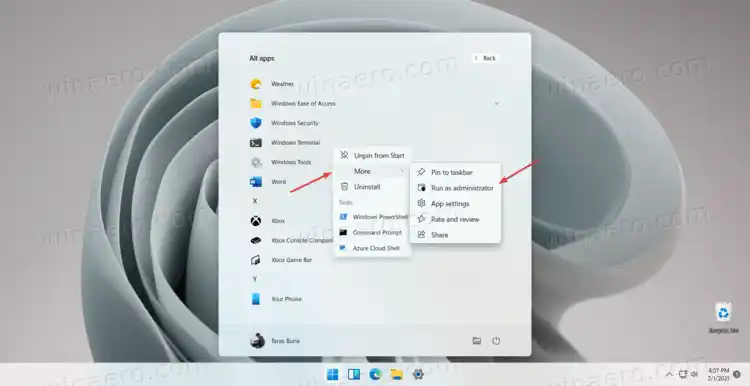

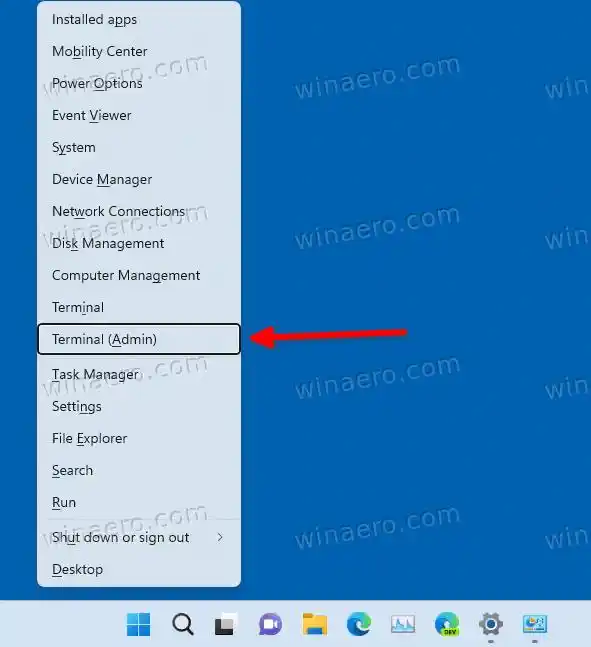

- Ouvrez une nouvelle invite de commande en tant qu'administrateur.

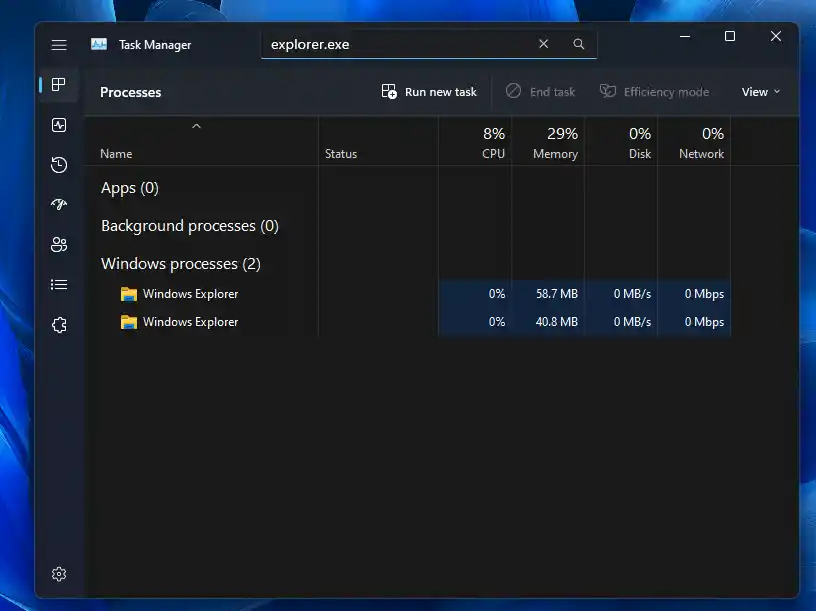

- Tapez et exécutez la commande |_+_| pour voir l'état de tous les lecteurs.

- Tapez et exécutez la commande |_+_| pour voir l’état BitLocker d’un lecteur spécifique. Remplacer |_+_| avec la lettre de lecteur réelle de votre lecteur protégé par BitLocker.

La commande fournit les détails suivants sur le(s) lecteur(s) :

- Taille

- Version BitLocker

- Statut de conversion

- Pourcentage chiffré

- Méthode de cryptage

- Statut de protection

- Statut de verrouillage

- Champ d'identification

- Protecteurs de clés

Alternativement, il existe une applet de commande PowerShell que vous pouvez utiliser pour la même tâche.

Vérifier l'état du chiffrement de lecteur BitLocker à l'aide de PowerShell

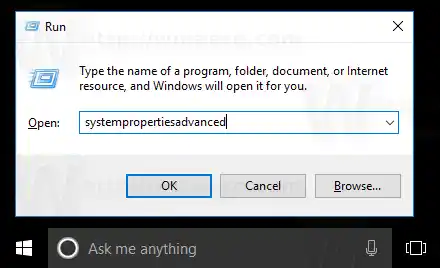

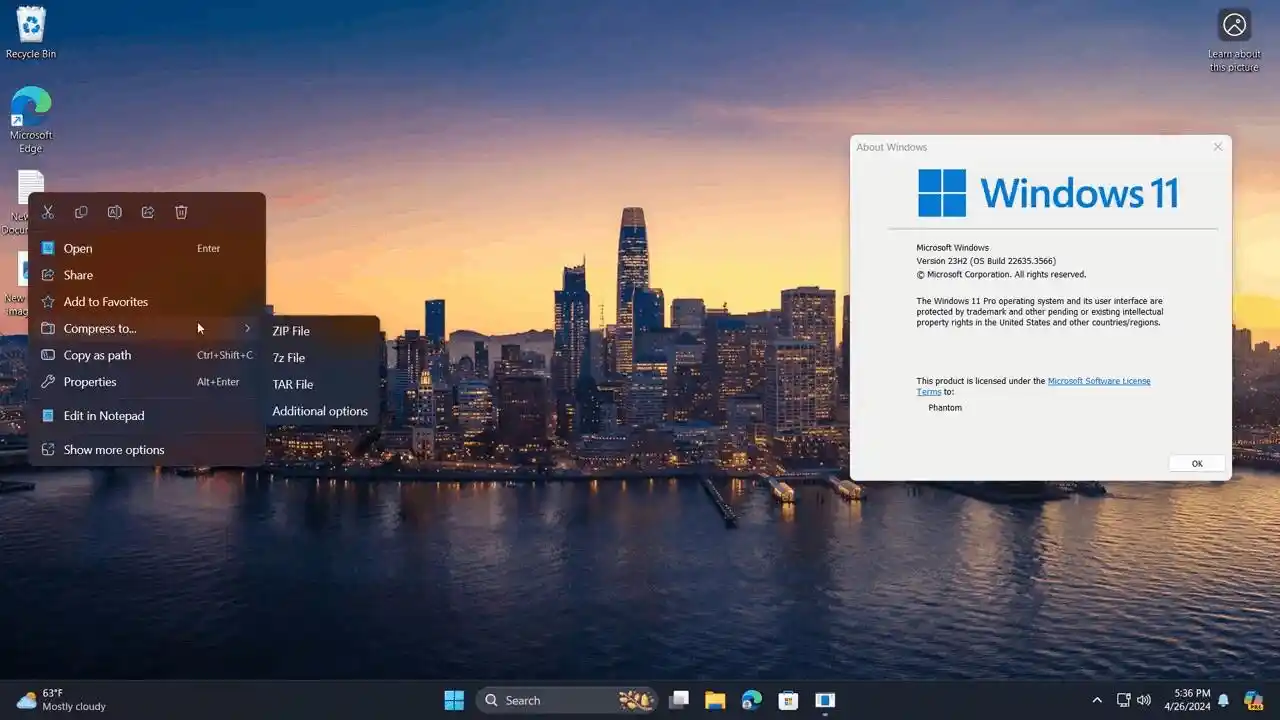

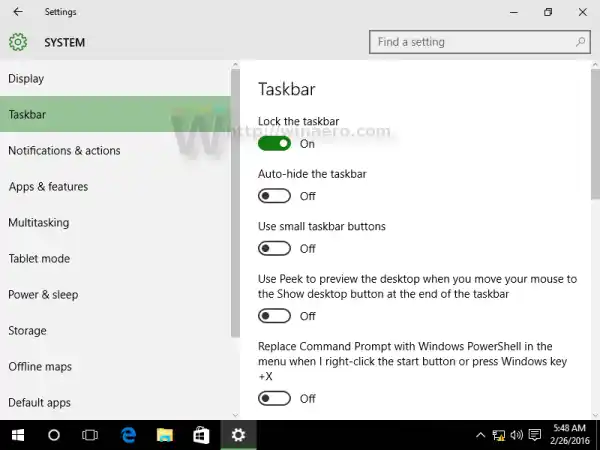

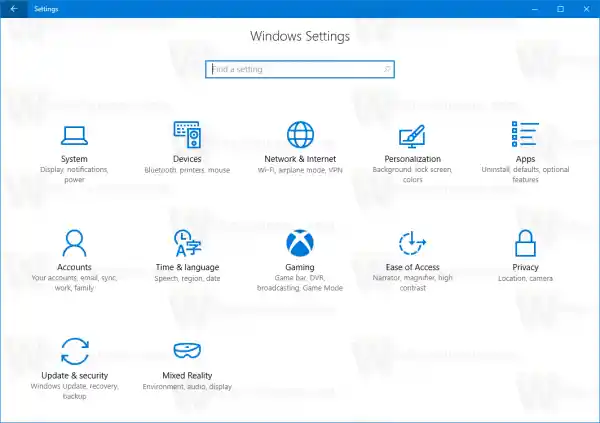

- Ouvrez PowerShell en tant qu'administrateur .

- Tapez et exécutez la commande |_+_| pour voir l'état de tous les lecteurs.

- Tapez et exécutez la commande |_+_| pour voir l'état BitLocker d'un lecteur spécifique. Remplacer |_+_| avec la lettre de lecteur réelle de votre lecteur protégé par BitLocker.

Informations sur l'applet de commande Get-BitLockerVolume sur les volumes que BitLocker peut protéger.

Vous pouvez également utiliser cette applet de commande pour afficher les informations suivantes sur un volume BitLocker :

- VolumeType - Données ou système d'exploitation.

- Mount Point - Lettre de lecteur.

- Capacité Go – Taille du lecteur.

- VolumeStatus : indique si BitLocker protège actuellement certaines, toutes ou aucune des données du volume.

- Pourcentage de chiffrement : pourcentage du volume protégé par BitLocker.

- KeyProtector - Type de protecteur ou de protecteurs de clé.

- AutoUnlock Enabled - Indique si BitLocker utilise le déverrouillage automatique pour le volume.

- État de protection : indique si BitLocker utilise actuellement un protecteur de clé pour chiffrer la clé de chiffrement du volume.

- EncryptionMethod : indique l’algorithme de chiffrement et la taille de clé utilisés sur le volume.